3 minutes

LanTap

En este ejercicio vamos a preparar un intermediario en una red, a traves de este intermediario seremos capaces de interceptar todo el trafico que pase por el nodo de conexion. Este tipo de prácticas son útiles a la hora de capturar y monitorizar de una manera precisa todo el trafico. Tambien es conocido como un método de ataque invasivo conocido como “Sniffing - Lan Tap” en el que un atacante recogerá y almacenará los paquetes que reciba y envie la victima para su posterior analisis. A traves de este método un atacante puede obtener de manera ilegitima contraseñas, nombres de usuario e información sensible de un usuario.

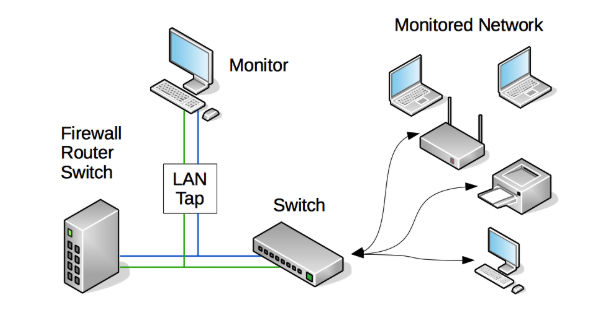

Esquema

Partiremos del esquema con el que vamos a trabajar:

Podemos observar que el momento de intercepción de datos se encuentra entre el firewall y el resto de equipos conectados al switch. De esta manera podremos interceptar tod el trafico que fluya hacia los equipos que se encuentran dentro de la red.

Preparacion

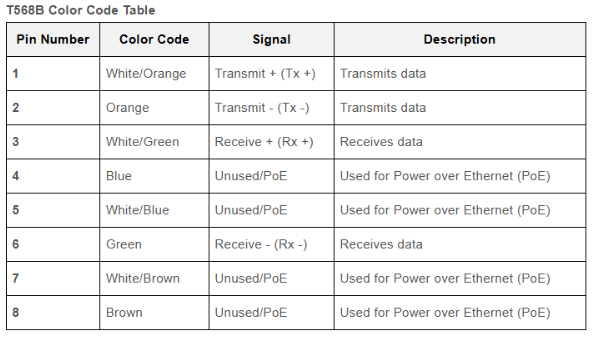

Procederemos a cortar el cable de conexion entre el router y el switch, lo pelaremos con una herramienta de crimpado y separaremos los cables que se encuentran en el interior del RJ-45. Siguiendo esta tabla podremos ver el codigo de colores de un cable de conexion RJ-45 estandart.

OJO -> No confundir con cable de conexion CRUZADO, tiene otro tipo de orden de colores y usos.

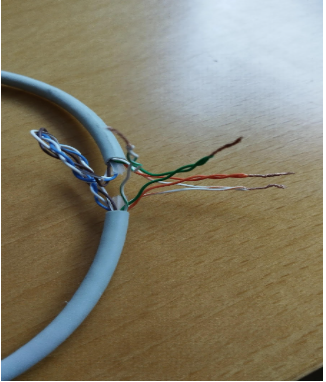

Pelaremos los cables y los volveremos a conectar, de manera que el cobre de las conexiones NARANJA, NARANJA-BLANCO, VERDE y VERDE-BLANCO queden expuestos al contacto fisico.

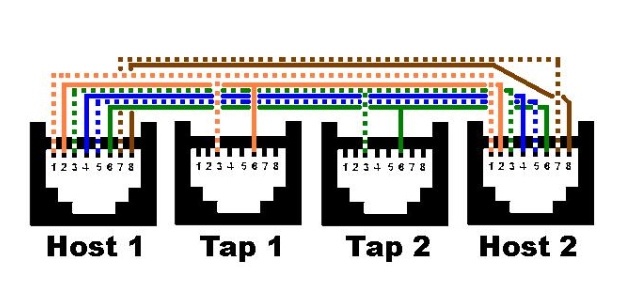

Pelaremos otros dos cables RJ-45 de la siguiente manera:

Cable 1

- Extremo 1 -> Clavija estandart RJ-45.

- Extremo 2 -> Conexion NARANJA y NARANJA-BLANCO expuesto.

Cable 2

- Extremo 1 -> Clavija estandart RJ-45.

- Extremo 2 -> Conexion VERDE y VERDE-BLANCO expuesto.

De esta manera uniremos las conexiones de Cable 1 a los polos naranjas del cable de conexion entre el router y el switch y el Cable 2 a los polos verdes del mismo.

Necesitaremos dos adaptadores de RJ-45 a USB para conectarlos al equipo que va a monitorear el trafico, los conectaremos respectivamente e iniciaremos la aplicacion Wireshark previamente instalada.

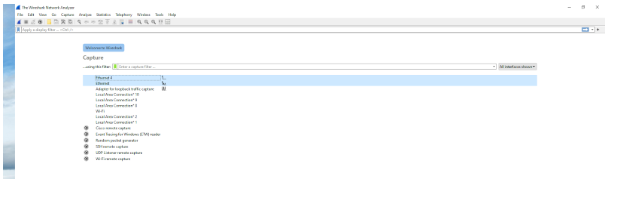

Veremos que aparecerán los dos adaptadores en el inicio de Wireshark, los seleccionaremos manteniendo pulsada la tecla CRTL e iniciaremos la monitorización.

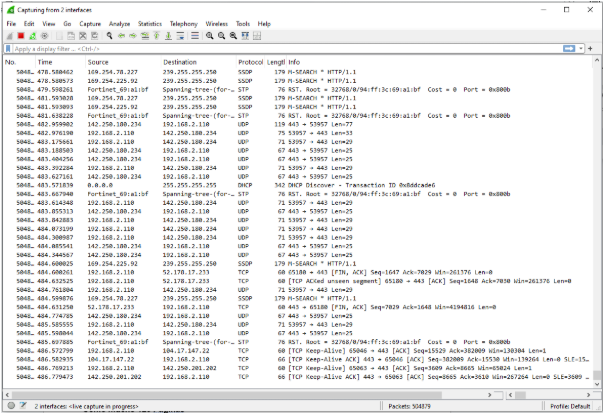

Monitorización

Una vez hayamos iniciado el rastreo de paquetes podremos ver como aparecen en pantalla todos los paquetes que pasan a traves de la conexion entre el router y el switch hacia la red que hemos preparado.

Se ve indicado el origen y destino de cada paquete junto a su fecha de envio, protocolo, longitud e información.

Una vez lo deseemos, podremos finalizar la captura de paquetes para poder analizar más en detalle el trafico interceptado y analizar algun tipo de trafico sospechoso, indeseado o de dudosa procedencia. Este archivo con la captura se podrá guardar en formato .pcapng para su posterior manejo.

Conclusion

Este método de análisis es muy interesante por parte de un atacante para interceptar el tráfico que se mueve en una red a la que se tiene acceso físico, es una metodología silenciosa, no genera ningún tipo de registro y si esta bien preparada es imperceptible a ojos de un usuario común. Es un riesgo que algunas empresas/entornos han llegado a enfrentar en diversas situaciones, por eso la seguridad fisica es tan crucial como la seguridad a nivel de software.