6 minutes

Autopsy

Forensic Analisys

Como analistas forenses se nos presenta una imagen obtenida del equipo personal de un crimen digital. Nuestra tarea es analizar esta imagen de su equipo y sacar las conclusiones que se convertirán en Evidencias Digitales para su posterior presentación.

Como analistas forenses se nos presenta una imagen obtenida del equipo personal de un crimen digital. Nuestra tarea es analizar esta imagen de su equipo y sacar las conclusiones que se convertirán en Evidencias Digitales para su posterior presentación.

REQUISITOS

Sistema Operativo -> Windows 10

Software -> FTK Imager - Autopsy

PROCEDIMIENTO

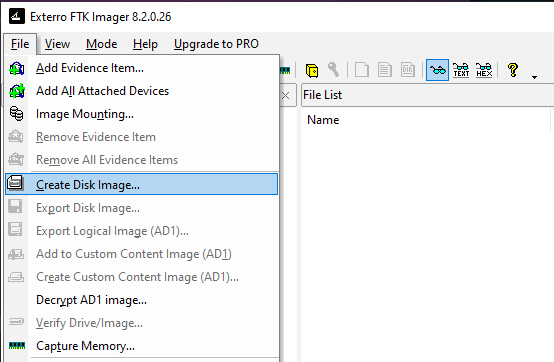

FTK Imager

Para comenzar con este analisis lo primero es hacer una imagen del equipo, para ello utilizaremos FTK Imager. Lo iniciaremos y haremos click en Create Disk Image desde el menu. Nota: El disco duro ha de estar insertado.

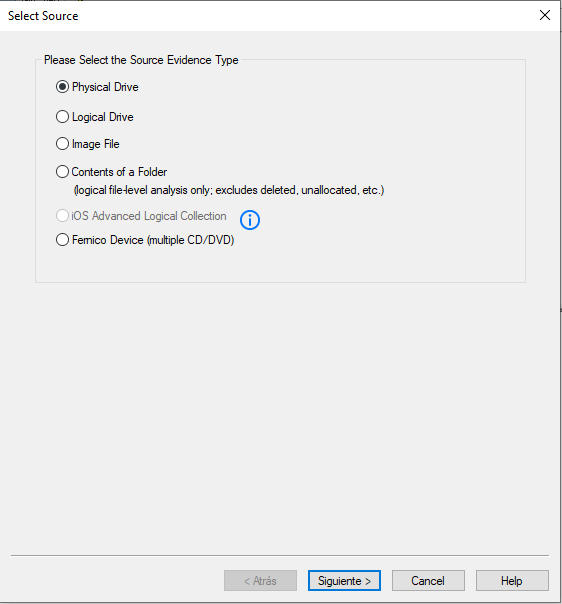

Se presentará una nueva ventana con las multiples opciones de copiado Elegiremos la Fisica.

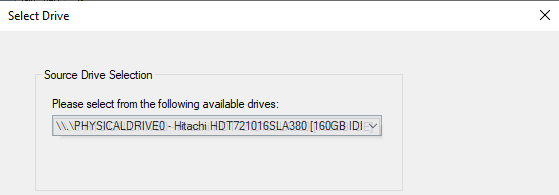

Seleccionaremos el disco duro que vamos a copiar y haremos click en “Siguiente”.

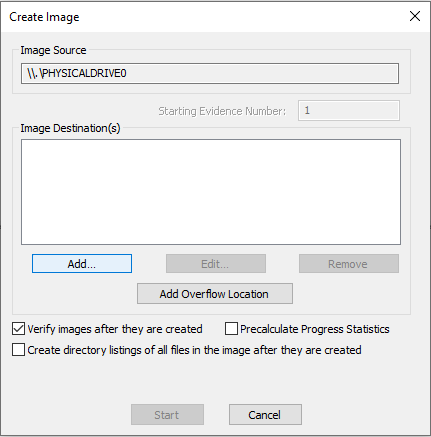

En la creacion de imagen le daremos a Add para añadir un destino de la imagen.

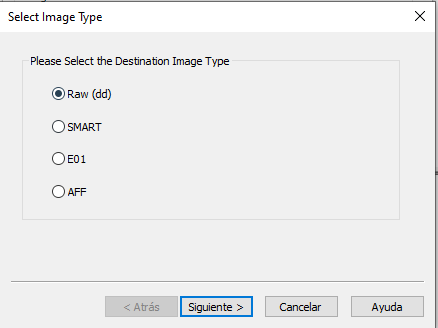

Seleccionaremos el tipo de copiado, en nuestro caso DD (Data duplicator) ya que va recorriendo a un nivel más bajo los sectores del disco y por ende la copia es de mayor calidad.

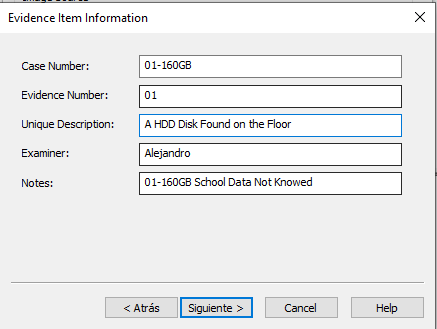

Rellenaremos los datos necesarios para detallar el caso en la siguiente ficha.

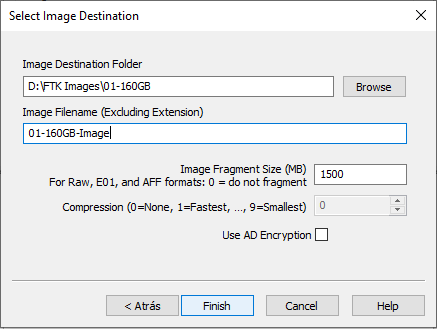

Y por ultimo añadiremos el destino de la copia e indicaremos su nombre. Podemos personalizar también el tamaño de los fragmentos.

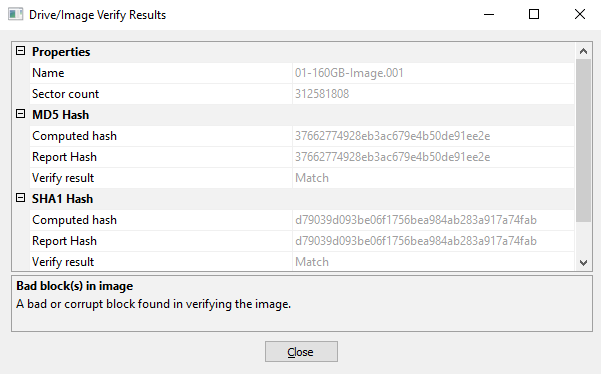

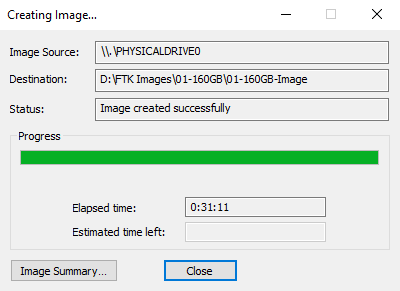

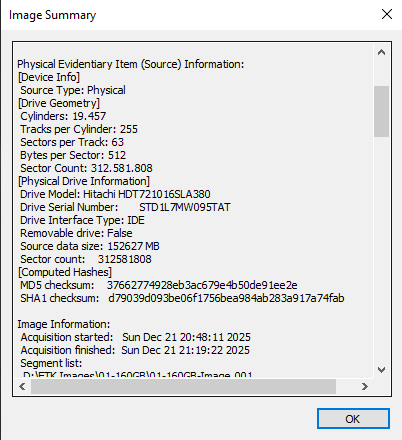

Una vez haya terminado el proceso se presentará la siguiente ventana. Desde la que podremos ver su código Hash asignado y calculado con las funciones MD5 y SHA1. También veremos sus propiedades como numero de sectores y si hay algún bloque corrupto en el disco.

Es muy importante apuntar el Código Hash ya que aquí comienza la Cadena de Custodia de este elemento, siendo identificado en todo momento y comprobando su integridad con esta cadena de caracteres.

-———————————————————————————————————–

Por ultimo podemos obtener un resumen en formato texto de esta tarea:

Nos proporcionará información extra muy útil en nuestra tarea como forenses.

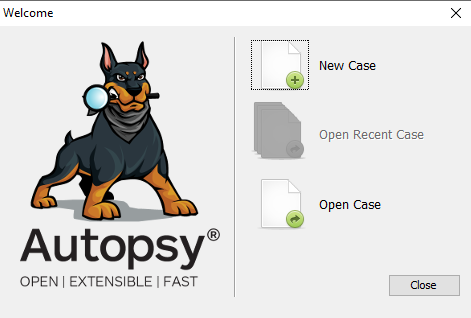

Autopsy

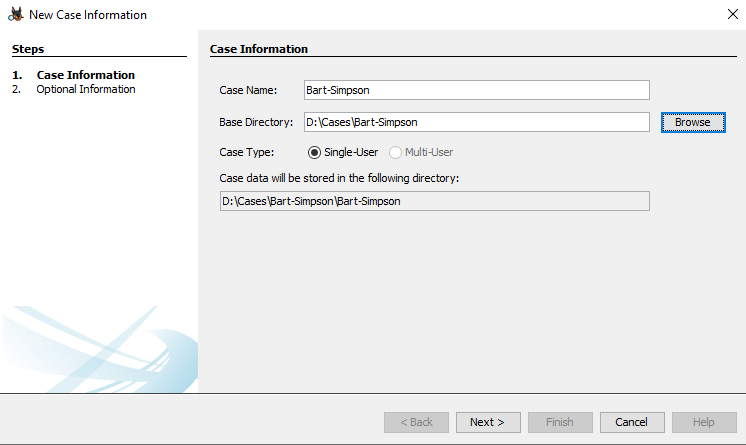

Comenzaremos abriendo la herramienta. Se nos solicitará información y datos para crear un nuevo caso de investigación forense. Haremos click en “New Case”.

Aquí personalizaremos y añadiremos la ruta de almacenamiento del caso que hemos creado y daremos algunos detalles del caso que vamos a analizar:

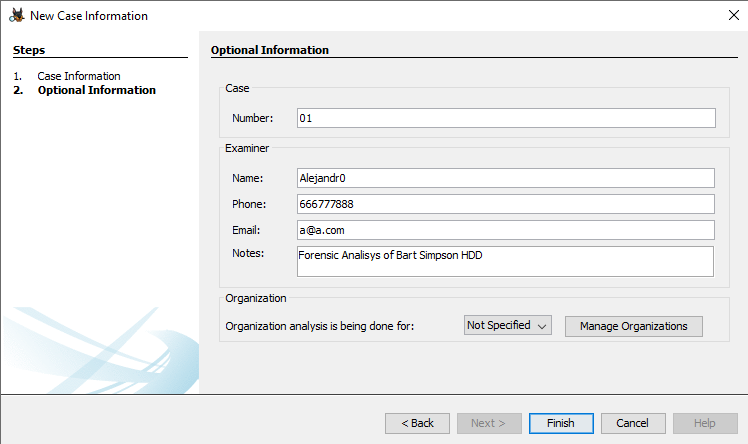

Tras hacer click en Next completamos la información restante con los máximos detalles posibles y le damos a “Finish”.

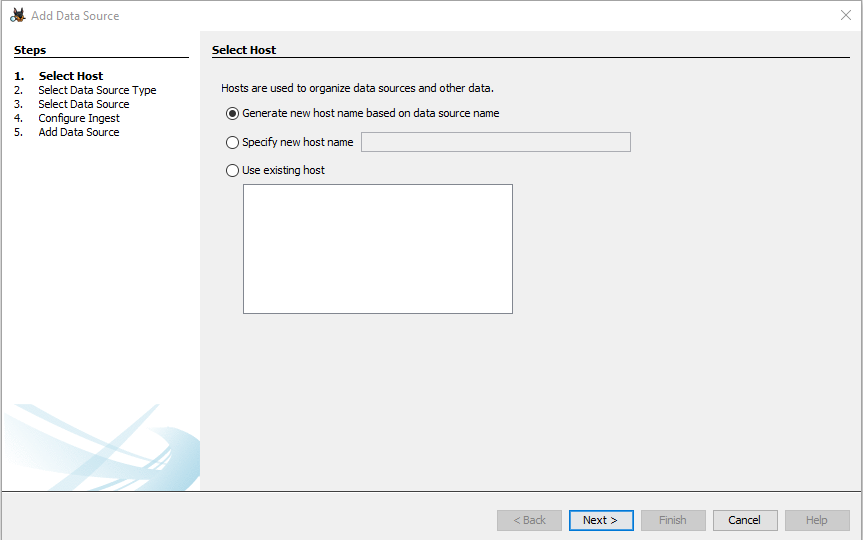

Añadiremos como origen de datos la copia virtual del disco desde “Add Datasource”. Rellenaremos los datos según nuestra conveniencia. Por el momento el Host lo mantendremos por defecto.

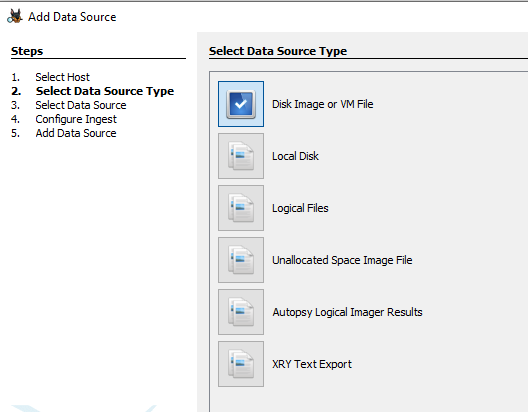

Como data source type elegiremos “Disk Image or VM file” que sera el correspondiente a la copia que hemos realizado.

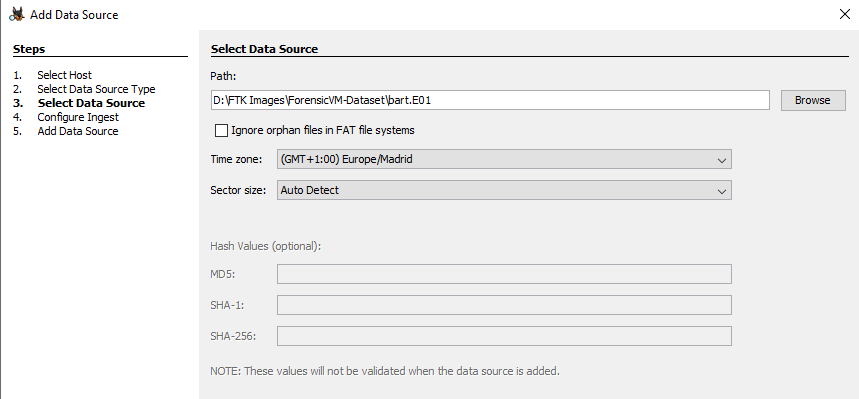

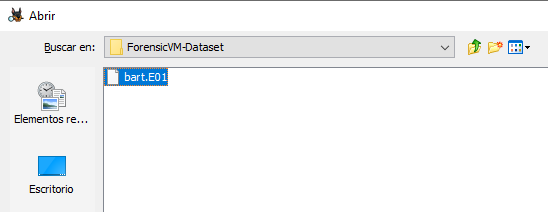

Buscaremos la ruta de la copia que hemos realizado y seleccionaremos el primer elemento de la copia.

Nota: Puede variar según el tipo de copia que hayamos realizado (DD Raw SMART E01 etc)

Si lo deseamos para aumentar el nivel de integridad podemos añadir los resultados de las funciones Hash calculadas previamente.

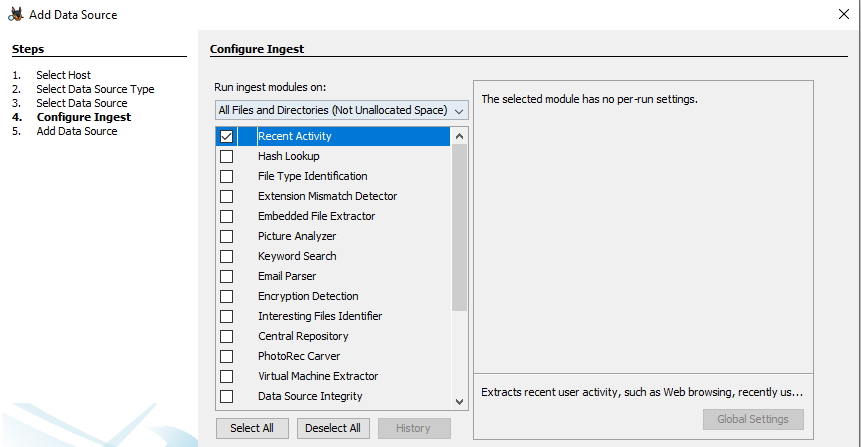

Haremos click en next y veremos una nueva ventana en la que se presentan todos los módulos con los que podemos trabajar desde autopsy. Deseleccionaremos todos y marcaremos “Recent Activity” para reducir el tiempo de análisis.

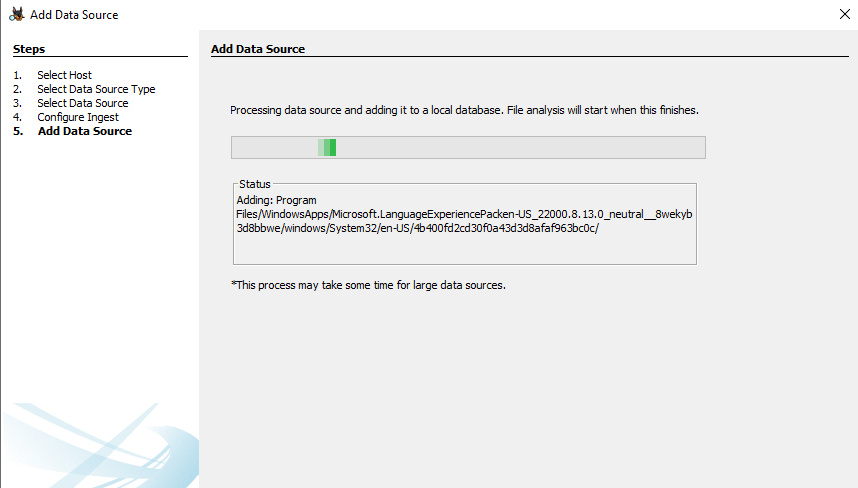

Iniciaremos el proceso de extracción de datos y esperaremos a los resultados.

Vemos que ha finalizado sin problemas y procederemos al análisis en profundidad.

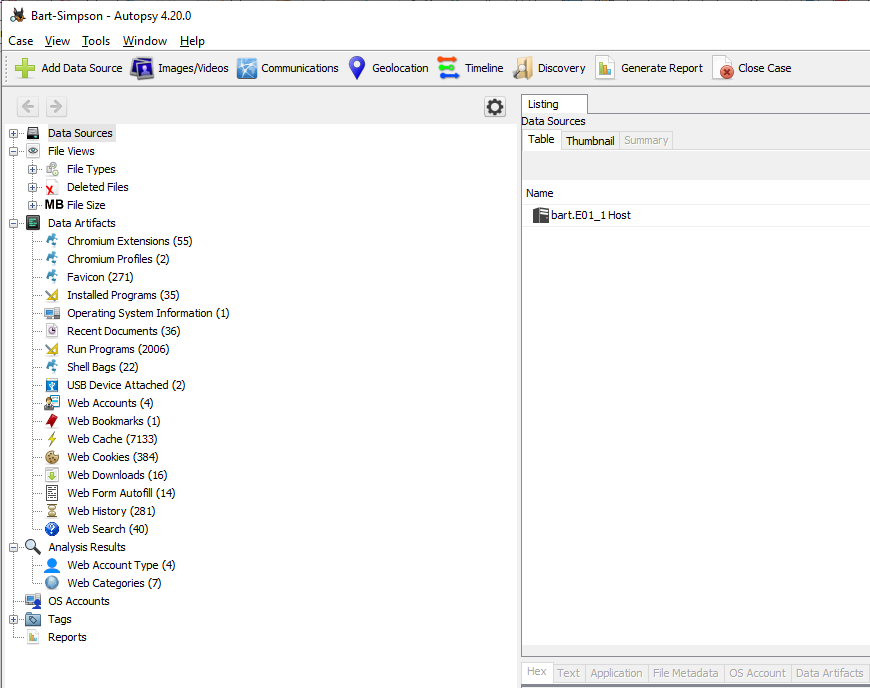

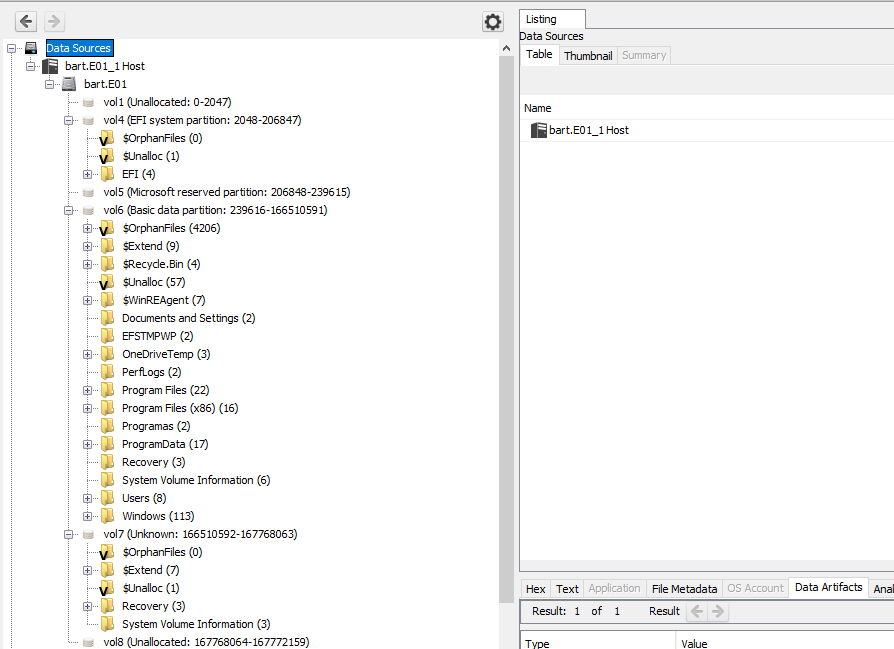

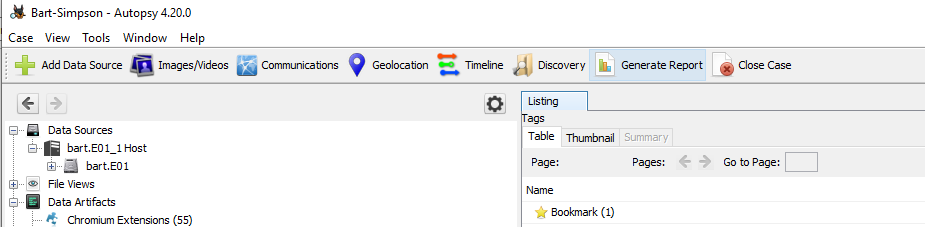

Se presentará una interfaz en la que se podrá identificar de manera visual todos los datos extraidos de la imagen de disco proporcionada:

Iremos poco a poco desmenuzando la información obtenida.

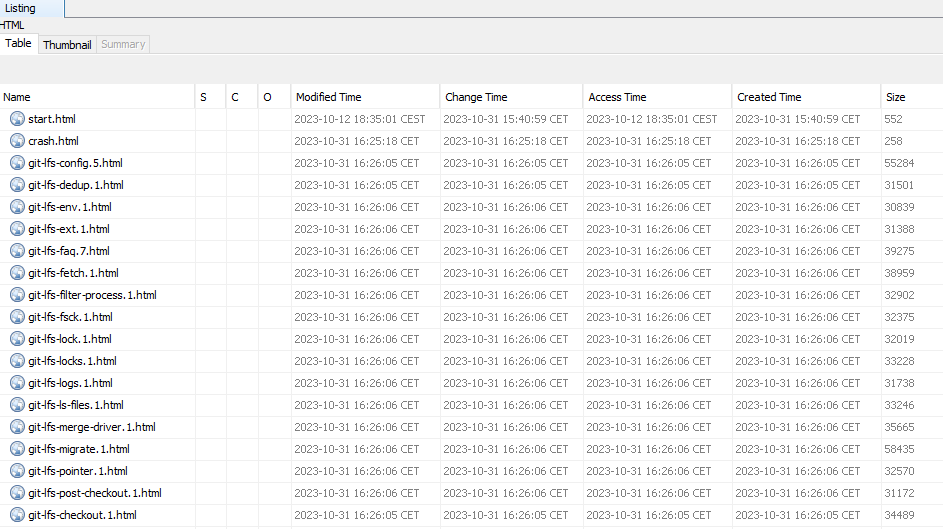

Primero se proporcionará la estructura global de datos del disco, pudiendo ver particiones, estructuras de carpetas y datos detallados del sistema de archivos:

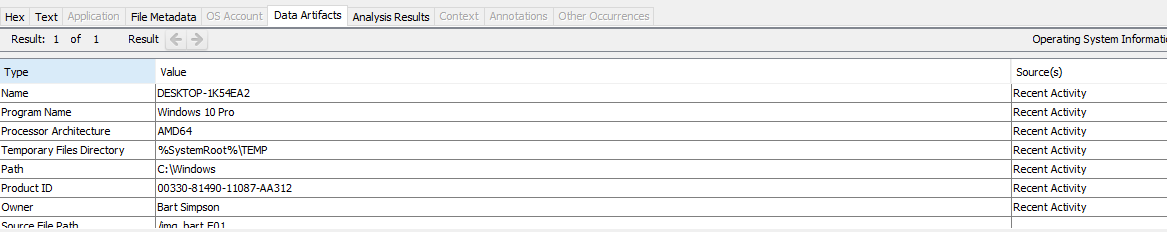

Podremos ver los detalles en “Data Artifacts” . Sistema Operativo, nombre del equipo, nombre del propietario, etiqueta del disco etc.

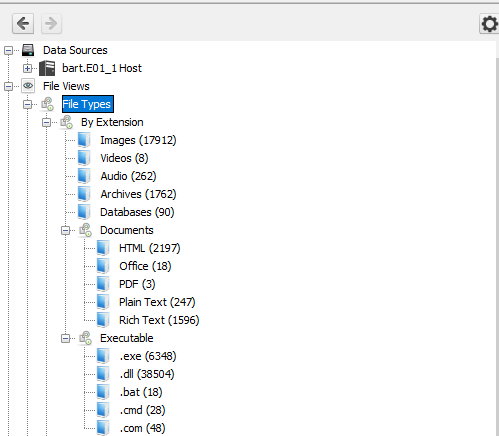

Desde “File views” observaremos una clasificacion de archivos por extensiones desde la que podremos sacar imagenes, videos, bases de datos, documentos HTML o de texto plano etc.

De esta sección queda a destacar la gran cantidad de imágenes que existen (las cuales incluyen iconos e imágenes del sistema) y la cantidad de documentos HTML lo cual nos hace pensar que hosteaba algún tipo de servidor.

Si investigamos más a fondo en los documentos HTML veremos nombres git lo que nos hace pensar que tiene relacion con el software “Git” o hostea este tipo de estructuras.

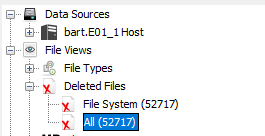

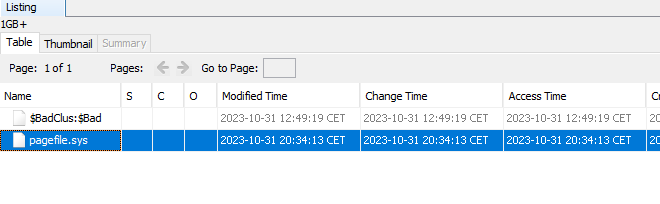

Más adelante tenemos una seccion muy interesante llamada “Deleted Files” la cual llama la atencion investigar, teniendo en cuenta que se le haya podido escapar algún documento eliminado que no ha borrado correctamente. Cambien incluye documentación temporal o de inicio del equipo.

Pasamos a una sección muy interesante, “MB File Size”. Aqui se dividen los archivos por tamaño, pudiendo clasificarse en:

- MB 50 – 200 → Archivos pequeños como configuraciones o documentos personales de texto o trabajos particulares. Muy interesantes para investigar configuraciones personalizadas o documentos con información más personal. También ejecutables o accesos directos.

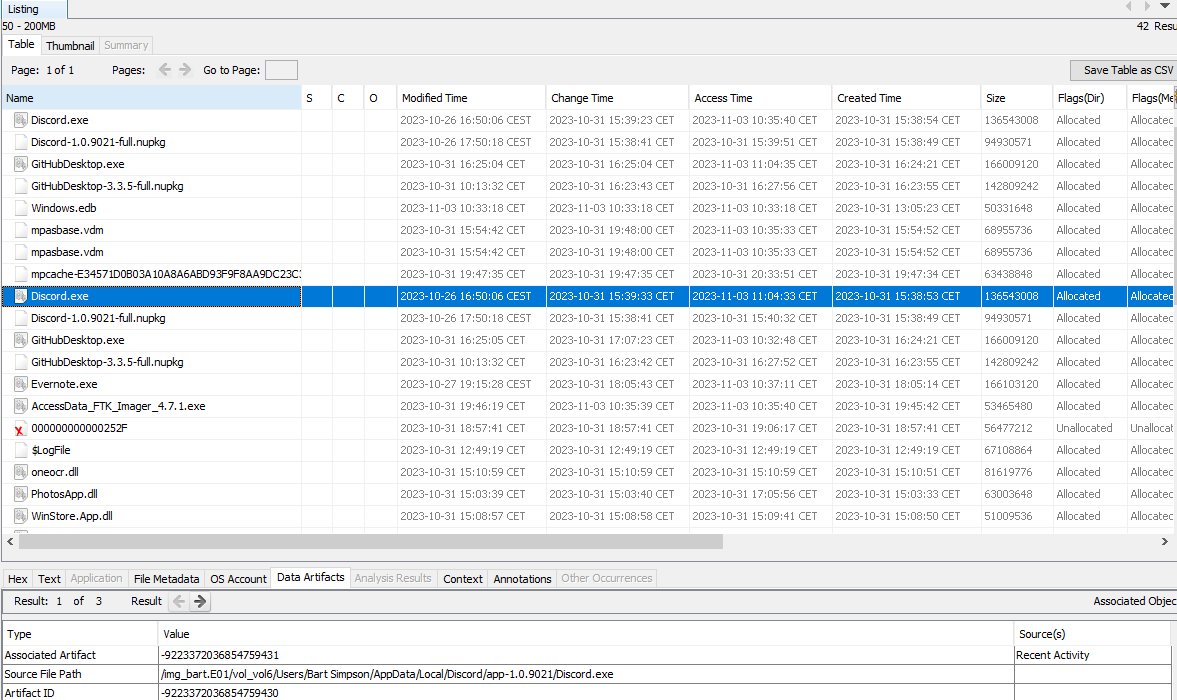

- MB 200 – 1GB → Este rango incluirá desde documentos pesados como librerias contundentes hasta programas instalados en el equipo.

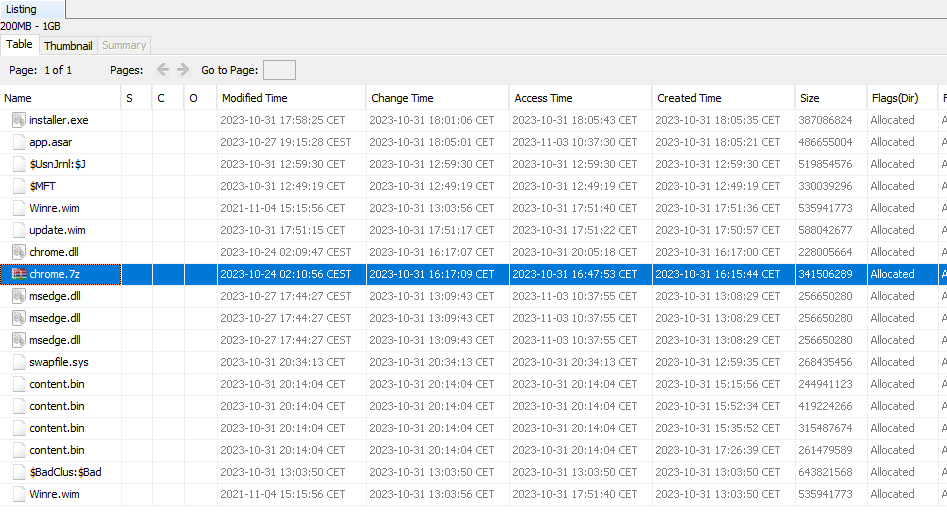

- **MB 1GB+ **→ Estos documentos tan pesados son posibles bases de datos del sistema, como hemos visto previamente en el apartado de archivos HTML, aquí aparecerán los archivos de las BBDD de la web. También aparecerán almacenamientos de paginación de programas grandes en los que la memoria RAM se saturaba.

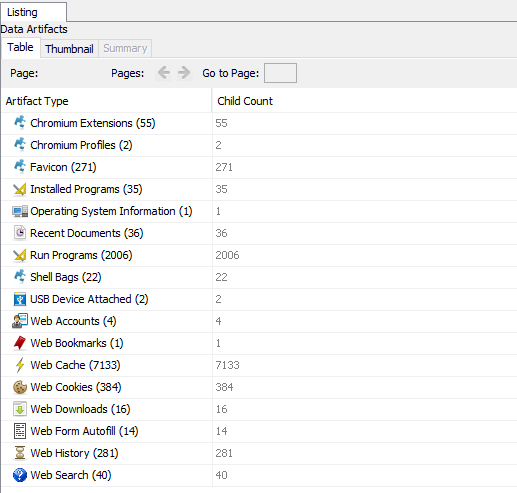

Pasamos a la seccion “Data Artifacts”. Aqí se clasificarán los datos obtenidos en diferentes grupos:

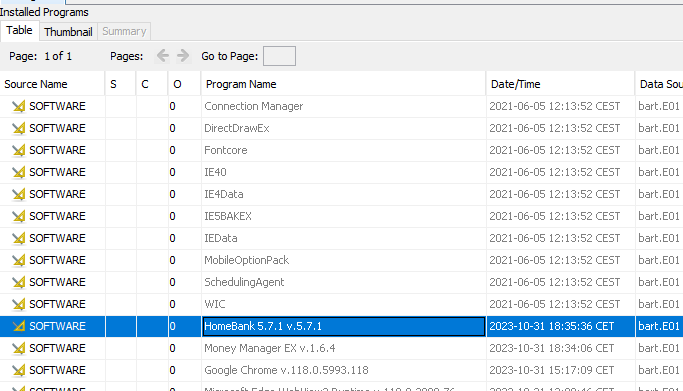

Destacaremos Programas instalados, Documentos Recientes, Programas corriendo, USB Device Attached, Web Accounts, Coockies, Downloads e Historial y por ultimo Web Form Autofill. - Programas Instalados. Una seccion que nos indicará el tipo de trabajo que realizaba el usuario y las tareas que desempeñaba. Podemos ver SOFTWARE como HomeBank o Money Manager que nos indica el manejo de cuentas bancarias.

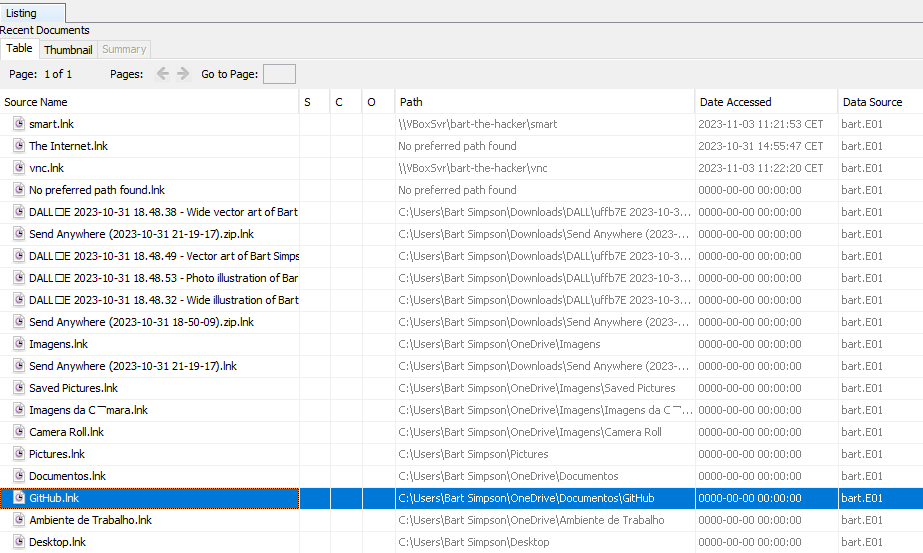

- Documentos Recientes. Una seccion util, mostrará su actividad reciente. Podemos observar que trabajaba con archivos de Github, corroborando lo visto previamente en HTML Docs.

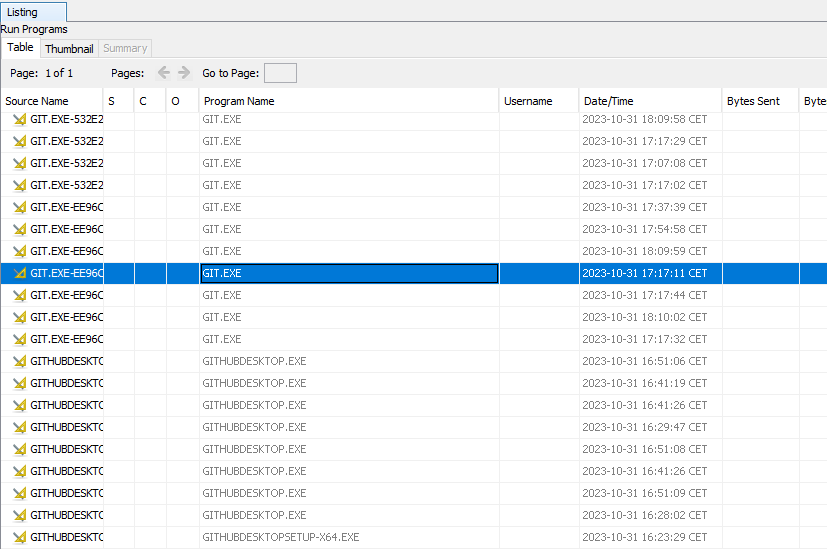

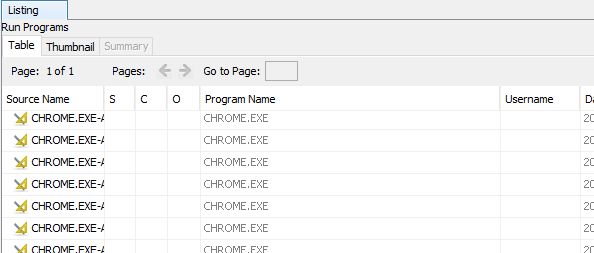

- Programas Corriendo. Aqui veremos los programas que estaban iniciados en el sistema cuando se tomó la imagen, se mostrarán los servicios de los que se disponia como Git o GithubDesktop.

También aparece Chrome.

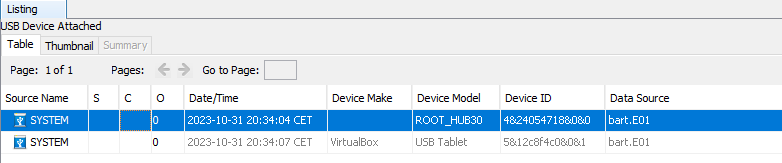

- USB Device Attached. Veremos los dispositivos USB externos con los que trabajaba, es interesante de cara a la información no contenida en el equipo y posiblemente relacionada con el escenario. Veremos sus ID’s e información de los dispositivos para comprara con los que se han encontrado en la escena.

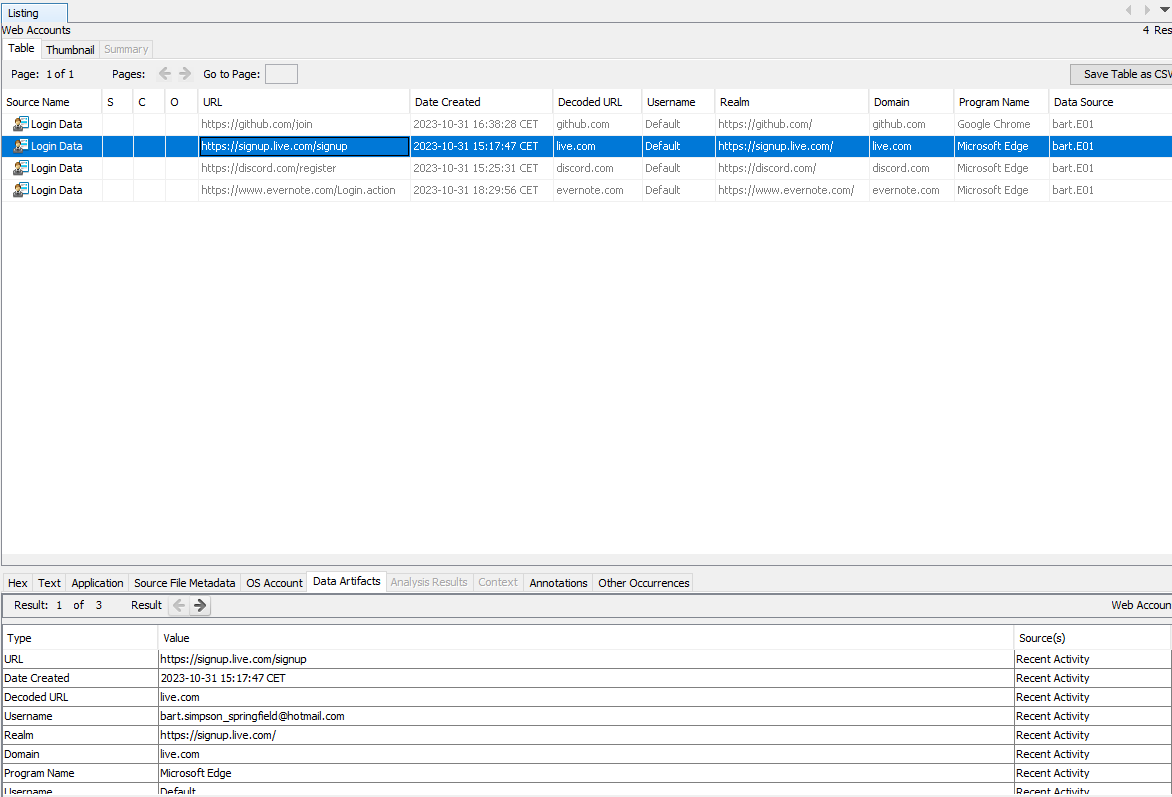

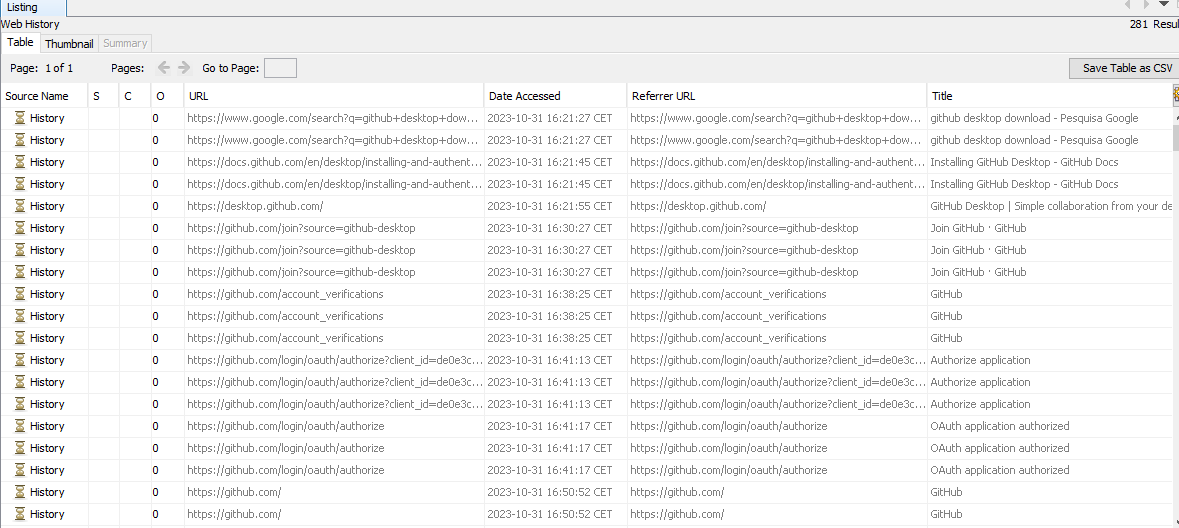

- Web Accounts, Cookies e Historial. Aqui podremos ver los diversos datos de navegación del usuario, como las paginas en las que se ha registrado y su nombre de usuario o correo (bart.simpson_springfield@hotmail.com) (Github)

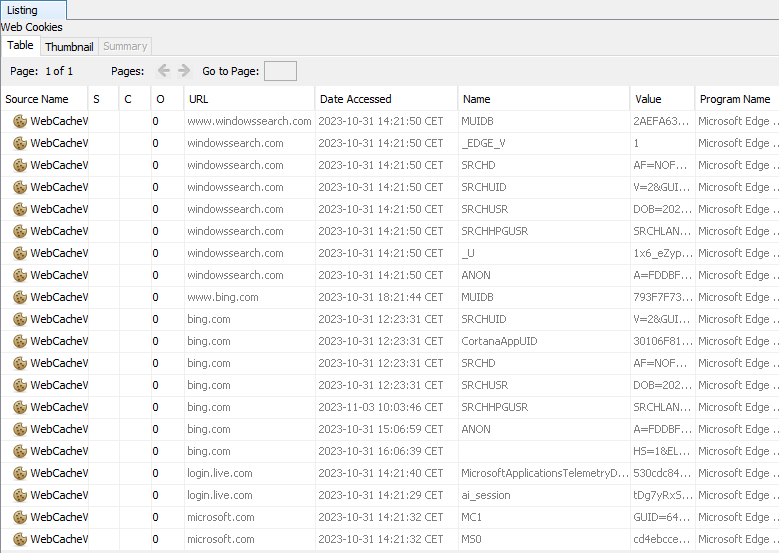

Tambien veremos las cookies, pudiendo dar pistas sobre que webs se ha navegado

Y el historial que indica el proceso de navegación. (Principalmente Github)

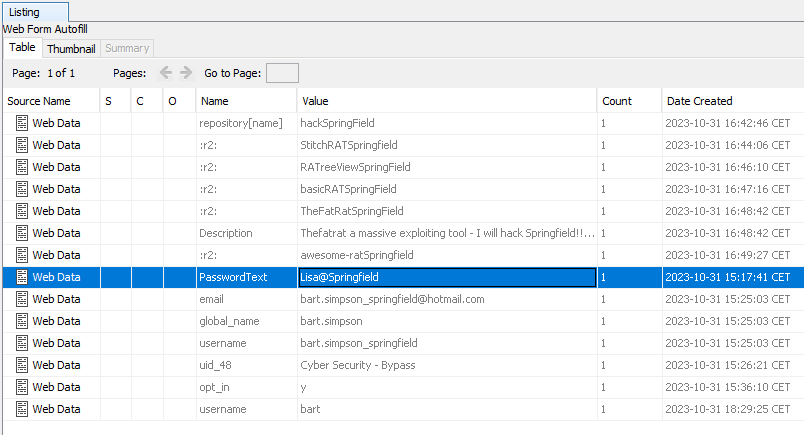

- Por ultimo tenemos la sección Web Form Autofill. Que mostrará la información guardada en el navegador para auto rellenar los formularios, esta es información muy sensible, ya que implica datos personales del usuario. Puede ser útil de cara a una investigación pero ha de ser manejada con cuidado.

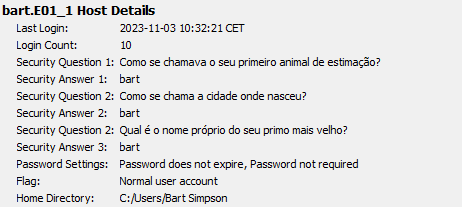

En el apartado de “Analisys Results” tenemos Web Account type, desde donde podremos obtener tambien información muy valiosa, como las preguntas de seguridad del usuario Bart:

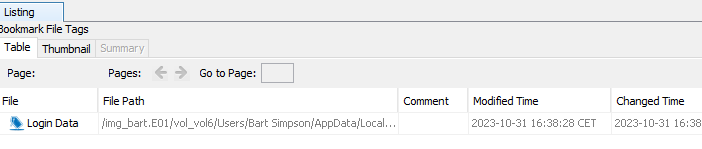

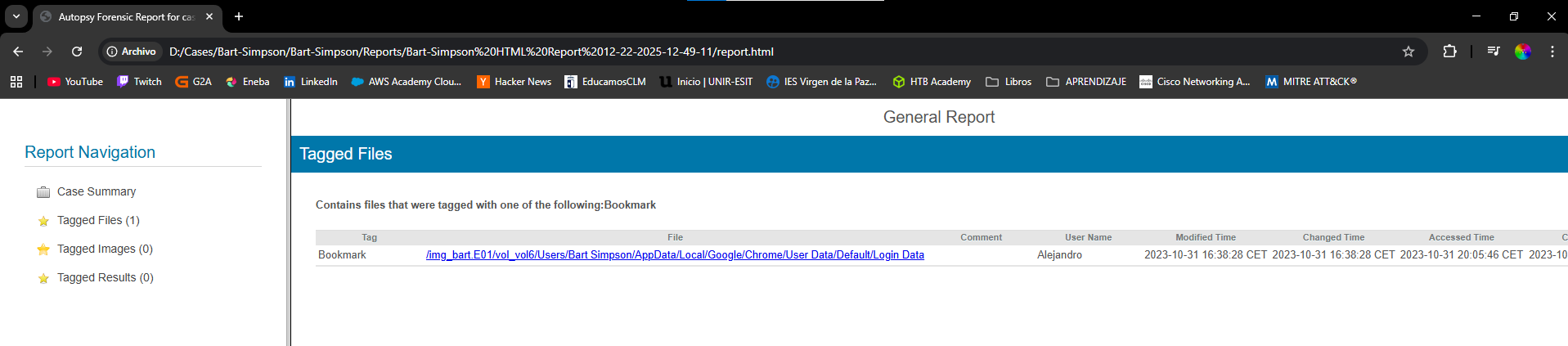

Queda a destacar que según vamos haciendo el proceso de investigación podremos marcar con “Tags” los artefactos que nos sugieran infomación interesante. Estos se reflejarán en la ultima seccion Tags. Un ejemplo:

Report

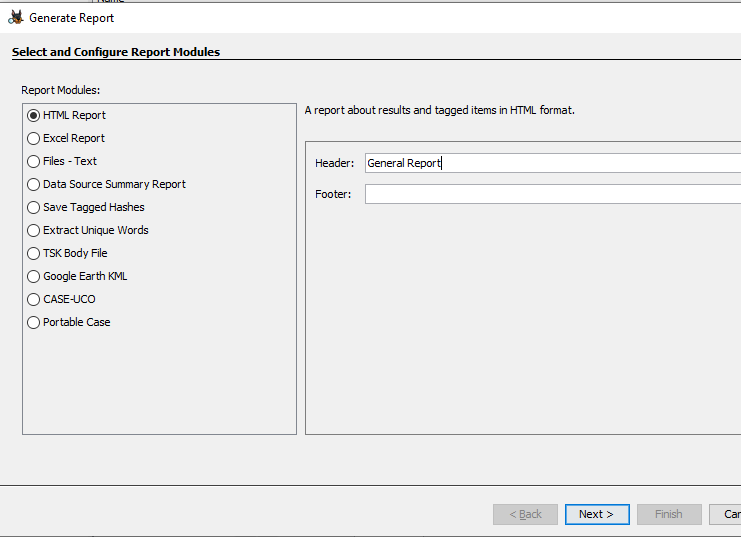

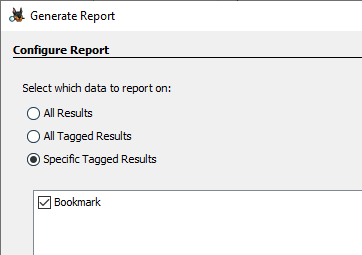

Generaremos un reporte para poder ver los datos mas claramente desde “Generate Report”.

Usaremos el formato HTML.

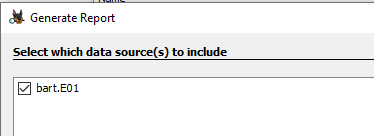

Seleccionamos el Data source.

Y todos los resultados especificados, en nuestro caso las marcas

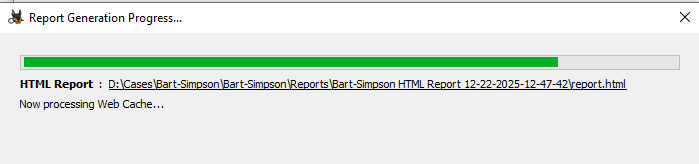

Esperaremos a la generacion

Una vez generado lo abriremos en nuestro navegador para su mejor visualización.

INCIDENCIAS.

Sin Incidencias notificadas.